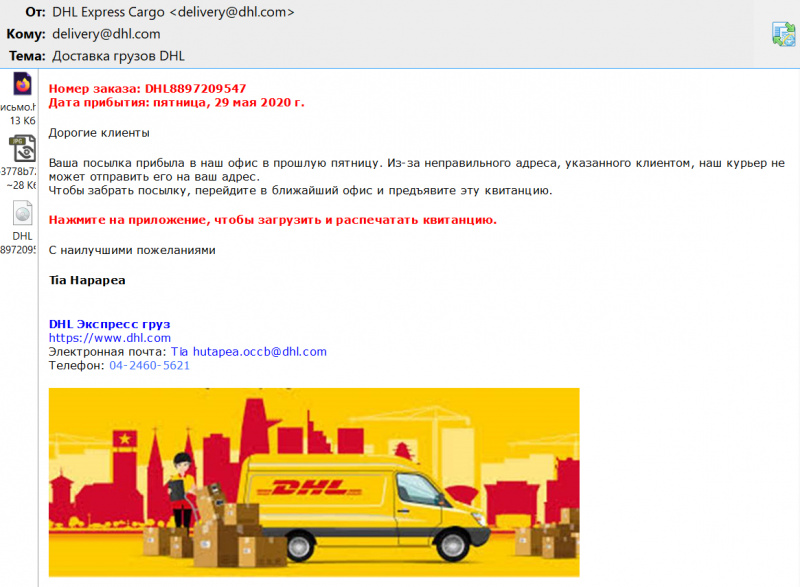

Письмо с трояном

Пришло письмо типа как от DHL. Ну, что-то в Штирлице сразу выдавало русского шпиона: мне не может прийти письмо от dhl.com (у нас тут dhl.es), еще и на русском. Кроме того, про "ближайший офис" - явная лажа, у меня этих ближайших офисов - три штуки.

Ну, ладно, смотрю, что там приложено. Файл "DHL 8897209547, квитанция, pdf.iso". ISO, Наташ, ISO! Я-то надеялся на честный EXE, а они ISO приложили! А в ISO разве можно что-нибудь самозапускающееся запихнуть, это же просто образ?!! Но я, конечно же, честно скопировал этот файл в "Песочницу" и попытался смонтировать - посмотреть, что они будут делать. Ан хрен там, файл с ошибкой, не монтируется вообще. Садись, вирусописака, два, даже простейший троян не смог посадить!

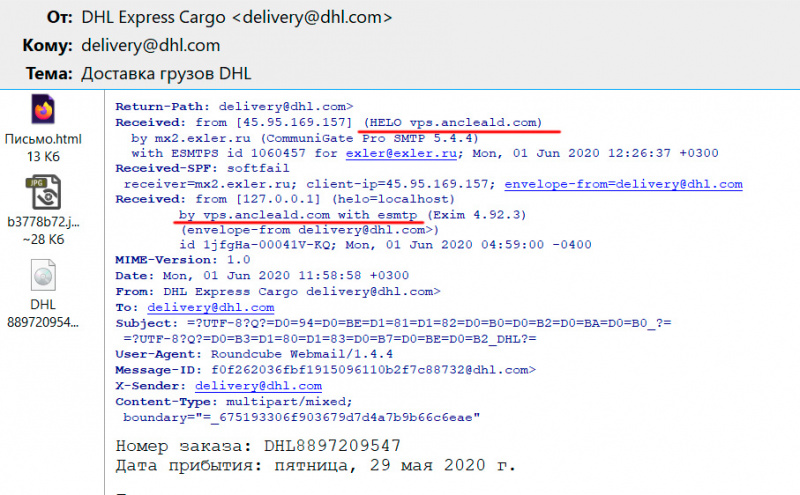

Но, собственно, зачем я об этом вообще пишу, мало ли всяких писем с вирусами ходит?... А я заглянул в служебные строки, ожидая там увидеть Return-Path типа qsdfsdjeu@tyudjskfdlk.com, а увидел - смотрите как красиво. И только подчеркнутые строчки показывают, что адрес отправителя подделан. Я такое первый раз вижу, раньше особо не парились служебными строками, просто в поле "От кого" ставили нужное и все. Понятно, что в "От кого" можно поставить хоть "Путин В.В. putin@kremlin.ru", делов-то.

SPF запись у них с ~all и DKIM не настроен. Конечно, множество филиалов и все такое - но почтовые сервера должны бы быть с максимум подтверждения подлинности.

iso открываются многими популярными архиваторами, 7zip например. Так что пользователь может и не сообразить что это не архив.

А вот многие антивирусы могут iso и пропустить (хотя все центровые, по-моему, уже давно проверяют). Плюс в корпоративных сетях могут забыть включить в список запрещенного к пересылке в письмах контента. Мне часто валятся трояны со всякими линуксовыми архиваторами, или там arj, например.

How are you?

I am PATRIARCH KIRILL, the Leader of the Holy Synod of the Russian Orthodox Church. I contacted you because I and some Bishops traveled to Spain to establish another branch of Orthodox Church few days ago and we were attacked by some criminals in Spain and they shot a Bishop dead and stole all our belongings including our Money, phones, watches and passports. Right now, we lost all the contact in Russia because of our phones they took away from us.

Actually,I got your email while I was searching for our church members for help but I could not see any email belonging to any member of Orthodox Church in Russia . Please I need your urgent help so that we can start coming back to Russia while some of the Bishops will go back to other European countries where they came from.

Thanks and God Bless You.

Тоже решил помочь человеку. Поскольку с онлайн конвертерами в то время было туго, то закинул текст на тестовый сервер (он был под под линухом, и там утилита для конвертации base64, как водится, была из коробки) и конвертнул в бинарник. Переписал бинарник обратно к себе, заглянул внутрь - ага, в начале файла сигнатура "PK", то есть это zip. Добавил расширение, распаковал - так и есть, внутри экзешник. Ну, запускать его уже не стал, неинтересно.

А теперь внимание, вопрос. Вот на хрена мне все это было надо, если и так было понятно, что внутри какой-то вирус?

[From]: DHL Express Cargo

[Subject]: Доставка грузов DHL

[Attachment]: b3778b72.jpeg (28775), DHL 8897209547, квитанция, pdf.iso (389120) Executable PDF.EXE in wrong archive ¤

[Date]: 01/06/2020 10:19:10 Mon

Кстати, закинуть файл на Virustotal и посмотреть что он скажет.

А если серьезно, то о случаях серьезного заражения именно через письмо от "DHL" я уже где-то слышал. Так что, каким бы ни был механизм запуска, к этой ИСОшке легкомысленно относиться не стоит.

Правда, ввиду того, что большинство компьютеров и приводом-то для дисков уже давно не оборудуется, мне кажется, автор трояна тут серьёзно просчитался 😄. Впрочем, можно, конечно, и на флешку образ закатать или на виртуальный привод смонтировать, но уж до этого средний юзер точно додуматься не должен 😄.

10-е форточки позволяют монтировать образ как диск средствами системы.

Выбор формата .iso как носителя зловреда очень страннен, конечно. Exe файл тоже, скорее всего не доедет, прибьют по дороге, обычно выбирают документы и архивы. ISO можно рассматривать как архив, многие архиваторы умеют с ним работать, но как-то это сильно нетрадиционно.

Я нигерийский троян. В виду низкого развития IT- технологий в моей стране, я не могу причинить ущерб вашему компьютеру. Поэтому, прошу самостоятельно удалить какой-нибудь нужный вам файл, не помещая его в корзину.

Спасибо.

Самый честный и информативный, это IP адрес во второй строчке, received from. Это поле ставит твой сервер, при получении почты. Некоторые спамеры заранее ставят аналогичные фальшивые блоки, с нужными ай-пи и именами. Но они всегда будут идти строками ниже.

Кейгены для версий как минимум до 6.2.x существуют. Видать, недаром с версии 6.3.0 "реализован новый формат лицензионных ключей." Впрочем поскольку, как утверждается в официальной рассылке, "Старый формат всё ещё поддерживается.", то есть подозрение, что на полностью новый формат они перейдут в какой-нибудь 7 версии.

От vps.anclead.com / адрес 45.95.169.157 нельзя принимать почту от @dhl.com, твой SMTP слишком добрый.

$ dig -t mx dhl.com

;; ANSWER SECTION:

dhl.com. 300 IN MX 5 mx1.dhl.iphmx.com.

dhl.com. 300 IN MX 10 mx2.dhl.iphmx.com.

;; ADDITIONAL SECTION:

mx1.dhl.iphmx.com. 1763 IN A 68.232.148.171

mx1.dhl.iphmx.com. 1763 IN A 68.232.129.198

mx1.dhl.iphmx.com. 1763 IN A 68.232.148.169

mx1.dhl.iphmx.com. 1763 IN A 68.232.129.199

mx1.dhl.iphmx.com. 1763 IN A 68.232.142.236

mx1.dhl.iphmx.com. 1763 IN A 68.232.142.49

mx1.dhl.iphmx.com. 1763 IN A 68.232.143.139

mx1.dhl.iphmx.com. 1763 IN A 68.232.143.21

mx1.dhl.iphmx.com. 1763 IN A 68.232.135.101

mx1.dhl.iphmx.com. 1763 IN A 68.232.130.32

mx1.dhl.iphmx.com. 1763 IN A 68.232.142.218

mx1.dhl.iphmx.com. 1763 IN A 68.232.141.53

mx1.dhl.iphmx.com. 1763 IN A 68.232.135.98

mx1.dhl.iphmx.com. 1763 IN A 68.232.135.99

mx1.dhl.iphmx.com. 1763 IN A 68.232.129.11

mx1.dhl.iphmx.com. 1763 IN A 68.232.135.103

mx1.dhl.iphmx.com. 1763 IN A 68.232.142.240

mx1.dhl.iphmx.com. 1763 IN A 68.232.141.220

mx1.dhl.iphmx.com. 1763 IN A 68.232.143.176

mx1.dhl.iphmx.com. 1763 IN A 68.232.148.170

mx2.dhl.iphmx.com. 102 IN A 68.232.143.139

mx2.dhl.iphmx.com. 102 IN A 68.232.129.11

mx2.dhl.iphmx.com. 102 IN A 68.232.129.198

mx2.dhl.iphmx.com. 102 IN A 68.232.135.103

mx2.dhl.iphmx.com. 102 IN A 68.232.143.176

mx2.dhl.iphmx.com. 102 IN A 68.232.135.101

mx2.dhl.iphmx.com. 102 IN A 68.232.135.98

mx2.dhl.iphmx.com. 102 IN A 68.232.143.21

mx2.dhl.iphmx.com. 102 IN A 68.232.130.32

mx2.dhl.iphmx.com. 102 IN A 68.232.135.99

mx2.dhl.iphmx.com. 102 IN A 68.232.148.170

mx2.dhl.iphmx.com. 102 IN A 68.232.142.218

mx2.dhl.iphmx.com. 102 IN A 68.232.129.199

mx2.dhl.iphmx.com. 102 IN A 68.232.142.49

mx2.dhl.iphmx.com. 102 IN A 68.232.142.240

mx2.dhl.iphmx.com. 102 IN A 68.232.141.53

mx2.dhl.iphmx.com. 102 IN A 68.232.142.236

mx2.dhl.iphmx.com. 102 IN A 68.232.148.169

mx2.dhl.iphmx.com. 102 IN A 68.232.141.220

mx2.dhl.iphmx.com. 102 IN A 68.232.148.171

dig -t txt dhl.com

;; ANSWER SECTION:

dhl.com. 3431 IN TXT "EdxElN/3sVlFjzSKXxxVKGq+IYxdS4pSMWQbt6ywwM3oTAiYPbNIbchNR6Ao9PwGUlroQGmq8BtXCYUAUXsfAg=="

dhl.com. 3431 IN TXT "docusign=6d733f59-f916-4426-9028-c800fc5e2ba1"

dhl.com. 3431 IN TXT "amazonses:vZIwNHsWyidott2txnpN8dQQnLoaWdTjw3JSUXFU7a4="

dhl.com. 3431 IN TXT "adobe-idp-site-verification=00c0593e27f3b625df20796c2aea6a9d18005694df716a444a53ac7242f672a1"

dhl.com. 3431 IN TXT "L91kINvx88YCqJ/wMAXC4VRNuA4yrmierly03AXCROo="

dhl.com. 3431 IN TXT "google-site-verification=h6mXSTONkVtLT3Mh4RFoSbmODc95pkatzqvmZ8H4CmE"

dhl.com. 3431 IN TXT "globalsign-domain-verification=7ECAE2C133A46DE8192ADDF1C223F51A"

dhl.com. 3431 IN TXT "amazonses:cs5ESybxQXz/pzJzcpJ3O0mTc7yvAmmcB7q+k2QeCx8="

dhl.com. 3431 IN TXT "google-site-verification=wgBmoJAFK9zhf8IoYIGzJzHe0wiplj_ByI9gAXw2WJY"

dhl.com. 3431 IN TXT "atlassian-domain-verification=mmsERGyn2rlOT8eOe12PbNcvgZ4mxzeOq+e75gQbAYUO3cOhU4Fr7+UfTRKRzrfs"

dhl.com. 3431 IN TXT "globalsign-domain-verification=9D971E639CAE3D0524366C2BF53D04AC"

dhl.com. 3431 IN TXT "v=spf1 include:dpdhl._spf.dhl.com include:3a._spf.dhl.com include:3b._spf.dhl.com include:3c._spf.dhl.com include:3d._spf.dhl.com include:3e._spf.dhl.com include:3f._spf.dhl.com include:mrsc._spf.dhl.com include:e2ma.net include:spf.mandrillapp.com ~all"

dhl.com. 3431 IN TXT "amazonses:7Rkht4Gq3WfHkrDp9jS2z4O1zavJf5ZuJAiUvQW/qK8="

dhl.com. 3431 IN TXT "google-site-verification=VJlpX-mE44v_Put-A6riC5EH3unMXdFmx6wI07u89EE"

dhl.com. 3431 IN TXT "ATc8lGyDthFoMrS6MOeLImo44DeurOX12Myc5QgWEVpjUmMZSrEzyGP4f61DxdFNXXbPUFRH1/GaqXXyMlZ1Fw=="

Из блока TXT к почте относится только SPF, перечисляющий свои адреса, с правилом ~all, что не является запретом а только советом проверить письмо внимательнее.

У "отправителя" просто нормальная vps судя по всему

Правда с такого адреса и без DKIM и .. без TLS и с вложениями ( так что правда добрый сервер). Другое дело что городить большой почтовый сервер для пары ящиков как-то лишне.

Представляю, сколько людей попадет с такими подделками под службы доставки.

Причем в офисах даже не от незнания, а по запаре можно запросто нажать ссылку в письме.

Представляю, сколько людей попадет с такими подделками под службы доставки.